بسم الله الرحمان الرحيم

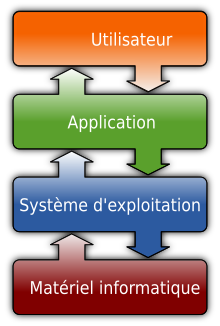

نظام التشغيل (وغالبا ما تسمى OS - الإنجليزيةنظام التشغيل ) عبارة عن مجموعة من البرامج التي توجه استخدام الموارد الكمبيوتر مع تطبيق البرمجيات . يتلقى طلبات لاستخدام موارد الكمبيوتر - موارد تخزين الذاكرة (على سبيل المثال الوصول إلى ذاكرة الوصول العشوائي ، والأقراص الصلبة ) ، وموارد الحوسبة من المعالج المركزي ، وموارد الاتصالات إلى الأجهزة الطرفية (في بعض الأحيان لطلب موارد الحوسبة لوحدة معالجة الرسومات على سبيل المثال أو أي بطاقة توسع أخرى) أو عبر الشبكة - من جانب تطبيقات البرامج. يدير نظام التشغيل الطلبات بالإضافة إلى الموارد اللازمة ، مع تجنب التداخل بين البرنامج .

نظام التشغيل هو برنامج، والثاني والبرنامج الرئيسي المنفذة خلال بدء تشغيل جهاز الكمبيوتر ، أولها أن برنامج التشغيل (باللغة الإنجليزية الإقلاع ). وهو يقدم مجموعة من الخدمات العامة التي تسهل إنشاء برمجيات التطبيق والتوسط بين هذه البرامج الأجهزة . يوفر نظام التشغيل الراحة والكفاءة والقابلية للتطوير ، مما يسمح بإدخال وظائف جديدة وأجهزة جديدة دون المساس بالبرمجيات .

هناك العشرات من أنظمة التشغيل المختلفة في السوق ، والتي يتم توصيلها عادةً بجهاز الكمبيوتر . هذه هي حالة windowsأو Mac os أو Irix أو Symbain ma

Gnu os أو linux (التي توجد بها العديد من التوزيعات ) أو Android . تختلف الميزات المقدمة من نظام إلى آخر وترتبط عادة بتنفيذ البرنامج ، واستخدام الذاكرة الرئيسية أو الأجهزة الطرفية ، والتلاعب في أنظمة الملفاتأو الاتصال أو اكتشاف الأخطاء وإدارتها .

Gnu os أو linux (التي توجد بها العديد من التوزيعات ) أو Android . تختلف الميزات المقدمة من نظام إلى آخر وترتبط عادة بتنفيذ البرنامج ، واستخدام الذاكرة الرئيسية أو الأجهزة الطرفية ، والتلاعب في أنظمة الملفاتأو الاتصال أو اكتشاف الأخطاء وإدارتها .

يتضح تعريف أنظمة التشغيل من حقيقة أن موردي هذه المنتجات يشاهدون نظام التشغيل كمحتوى كامل لمنتجهم ، بما في ذلك مقاطع الفيديو والصور والبرامج المرفقة ، دون احتساب التغييرات التي تم إجراؤها بواسطة الشركات المصنعة للكمبيوتر (في حالة تراخيص OEM).

في عام 2012 ، كانت عائلتا نظام التشغيل الأكثر شيوعًا هما Unix(بما في ذلك linux Mac os و ios و Android ) و Windows . يحمل هذا الأخير احتكارًا فعليًا لأجهزة الكمبيوتر الشخصية مع ما يقرب من 90٪ من حصة السوق لمدة 15 عامًا .

ميزات

يوفر نظام التشغيل مجموعة من الخدمات العامة التي تسهل إنشاء واستخدام برامج التطبيقات . تتعلق الخدمات المقدمة باستخدامموارد الكمبيوتر بواسطة البرامج . على وجه الخصوص ، فإنها تجعل من الممكن تنفيذ البرامج ، وقراءة وكتابة المعلومات ، والتلاعب في الملفات ، والتواصل بين أجهزة الكمبيوتر والكشف عن الأخطاء . تتيح هذه الخدمات لعدة مستخدمين وعدة برامج مشاركة موارد الكمبيوتر . يتمثل الدور الرئيسي لنظام التشغيل في محو الاختلافات بين البنى المختلفة لتكنولوجيا المعلومات ، وتنظيم استخدام الموارد بطريقة عقلانية:

- استخدام الأجهزة : يحتوي كل جهاز على تعليماته الخاصة ، والتي يمكن التلاعب بها. يأخذ نظام التشغيل هذا في الاعتبار. إنه يسمح للمبرمج بمعالجة الجهاز من خلال طلبات القراءة أو الكتابة البسيطة ، مما يوفر وقت المستخدم لترجمة العمليات إلى تعليمات خاصة بالجهاز [ 5 ] .

- الوصول إلى الملفات: بالإضافة إلى الإرشادات الخاصة بكل جهاز ( محرك الأقراص المرنة ، القرص الثابت ، محرك الأقراص المضغوطة ) ، يأخذ نظام التشغيل بعين الاعتبار التنسيق المحدد لكل وسائط يتم استخدامها لتخزين الملفات. كما يوفر آليات الحماية للتحكم في أي مستخدم يمكنه التعامل مع الملف .

- الوصول إلى الموارد: تتمثل إحدى وظائف نظام التشغيل في حماية الموارد من الاستخدام من قبل أشخاص غير مصرح لهم ، وحل النزاعات عندما يطلب مستعملان نفس المصدر في نفس الوقت .

- اكتشاف الخطأ والاسترداد : عند حدوث خطأ ، سواء كان جهازًا أو برنامجًا ، يعامل نظام التشغيل الخطأ عن طريق تخفيف تأثيره على نظام الكمبيوتر. قد يحاول تكرار العملية أو إيقاف تنفيذ البرنامج المعيب أو الإبلاغ عن المشكلة للمستخدم .

- التحكم: يمكن لنظام التشغيل الحفاظ على إحصائيات استخدام الموارد ، ومراقبة الأداء ، وأوقات الاستجابة .

يختلف نطاق الخدمات المقدمة وكيفية استخدامها من نظام تشغيل إلى آخر. معيار الصناعة POSIX و IEEE يحدد استدعاء نظام القياسية على. يمكن استخدام برنامج تطبيق يجعل مكالمات نظام POSIX على جميع أنظمة التشغيل التي تتوافق مع هذا المعيار .

يضمن نظام التشغيل حجز الموارد المختلفة لاحتياجات البرامج المنفذة في وقت واحد. قد يتم تسجيل الحجوزات في سجلات الأنشطة لأغراض إحصائية أو تحرّي الخلل وإصلاحه وقد يرفض نظام التشغيل حجزًا لمستخدم لم يحصل على تصريح مسبق .

يمكن لأجهزة الكمبيوتر تنفيذ التعليمات ، وهي نادرًا ما تكون أكثر من مجرد نسخ أو إضافات. إن ترجمة العمليات المعقدة نتيجة للتعليمات هي مهمة شاقة تقع على عاتق نظام التشغيل. يدعم نظام التشغيل جميع التعامل مع الأجهزة ، لذلك لا يمكن لبرنامج التطبيقات أن يرى أي فرق بين جهاز بسيط وبسيط وجهاز معقد وغني: يتم تقديم نفس الخدمات في كلتا الحالتين .

يعمل نظام التشغيل على تسهيل عمل البرمجة من خلال توفير مجموعة من الخدمات التي يمكن استخدامها بواسطة برنامج التطبيق . من وجهة نظر المبرمج يتم توجيه برمجيات التطبيق الخاصة به نحو نظام التشغيل والأجهزة ، وتعتبر البرامج تعمل على نظام التشغيل. يمكن النظر إلى نظام التشغيل على أنه جهاز افتراضي. تشكل المجموعة المكونة من الأجهزة ونظام التشغيل "الجهاز" الذي يقوم بتشغيل برنامج التطبيق ، وهو عبارة عن جهاز يتم محاكاة جزئياً بواسطة البرنامج .

يتكون نظام التشغيل من مجموعة واسعة من البرامج. التكوين الدقيق يعتمد على استخدام الكمبيوتر الهدف ونوع الجهاز الذي كان النظام ل( أجهزة الكمبيوتر الشخصية ، الخادم ، العملاق أو نظام مضمن ).

استخدم

يمكن للمستخدمين والمبرمجين طلب الخدمات من نظام التشغيل من خلال واجهة برمجة أو أوامر أو واجهة المستخدم الرسومية [ 7 ] .

- واجهة برمجة

تسمح مكالمات النظام بالتفاعلات بين برنامج التشغيل ونظام التشغيل. استخدام المكالمات نظام يشبه ذلك من وظائف أو الوظائف الفرعية المشتركة في C أو باسكال لغة [ 2 ] .

- الأوامر

تسمح الأوامر لمستخدم أو برنامج بطلب عملية من نظام التشغيل. الأمر هو برنامج يقوم بإجراء استدعاء النظام حسب طلب المستخدم [ 2 ] ، [ 7 ] .

- واجهة المستخدم الرسومية

تسمح الواجهة الرسومية بالتلاعب الحدسي عبر الصور التوضيحية. هذه الواجهة ، التي ليست جزءًا أساسيًا من نظام التشغيل ، والتي تخفي كل التفاصيل الجوهرية لها ، غالبًا ما تعتبر مكملة [ 7 ] .

POSIX ( واجهة نظام التشغيل المحمولة ) هي معيار لواجهة برمجة نظام التشغيل. يتوافق العديد من أنظمة التشغيل مع هذا المعيار ، بما في ذلك أعضاء عائلة Unix .

معالج

عند تعدد المهام ، يسمح نظام التشغيل لعدة مستخدمين باستخدام الكمبيوتر ويعطي كل مستخدم الانطباع بأنه هو الشخص الوحيد الذي يستخدم الكمبيوتر [ 5 ] . للقيام بذلك ، يتم تخطيط استخدام المعالج: يتم تنفيذ كل برنامج خلال فترة زمنية محددة ، ثم يقوم نظام التشغيل بالتبديل إلى تنفيذ برنامج آخر [ 5 ] .

- عملية

العملية هي مجموعة من الإرشادات التي يتم تنفيذها. التعليمات تأتي من برنامج ، والتنفيذ يتطلب الوقت والذاكرة والملفات والأجهزة الطرفية [ 8 ] . يعتني نظام التشغيل بإنشاء العمليات وحذفها وحذفها.توجد عدة عمليات في الذاكرة المركزية في نفس الوقت [ 7 ] .

مسؤولية نظام التشغيل وحفظ الذاكرة ، وتنفيذ الخطة ، للتعامل مع الجمود [ 9 ] وضمان الاتصالات بين العمليات [ 8 ] . يقوم المجدولبربط عملية بمعالج ، ثم يتنصل من المعالج لاحقًا لربط عملية أخرى. هذه العملية المنتسبة / الغير مجمعة تسمى تبديل السياق [ 7 ] . عند التخطيط ، يدرس نظام التشغيل ما إذا كانت الموارد المستخدمة من قبل العملية متاحة أم لا [ 9 ]. تقوم بعض أنظمة التشغيل بإنشاء عمليات لتنفيذ مهام معينة خاصة بالنظام [ 6 ] .

أثناء تنفيذ البرنامج ، قد يطلب البرنامج حجز موارد الكمبيوتر [ 6 ] .يمكن أن يتوقف تنفيذ هذا البرنامج ويستمر نظام التشغيل في تنفيذ برنامج آخر ، ومع ذلك تظل الموارد محفوظة [ 6 ] . عندما تطلب عملية أخرى مورد محجوز بالفعل ، يتم تعليق العملية. في حالة المنافسة القوية ، يمكن أن تنتظر عدة عمليات لنفس المصدر [ 6 ]. عند تحرير المصدر ، يقوم نظام التشغيل بتحديد ما هي العملية التالية التي سيتم حجز المورد لها. تهدف استراتيجية تخصيص الموارد بواسطة نظام التشغيل إلى الاستجابة بشكل عادل لجميع الطلبات وتجنب النزاعات [ 6 ] .

التواصل بين العمليات

في بعض برامج التطبيقات ، تقوم العديد من البرامج بنفس المهمة في نفس الوقت ، وتبادل المعلومات [ 6 ] . آلية حماية الذاكرة (انظر أدناه) تمنع البرامج من التلاعب في نفس المعلومات ، ويجب أن تستخدم خدمات نظام التشغيل [ 6 ] .

- حماية

كإجراء أمني ، يحتفظ نظام التشغيل بمساحة عنوان لكل برنامج - موقع ذاكرة يمكن فقط للبرنامج أن يتعامل معه [ 6 ] . يكشف نظام التشغيل عن أي محاولة وصول خارج مساحة العنوان ويتسبب في توقف البرنامج على الفور عن محاولة إجراء مثل هذه العمليات [ 6 ] .وهذا ما يسمى خطأ حماية عام.

الذاكرة

يوجه نظام التشغيل استخدام الذاكرة. وهو يحتفظ بقائمة مواقع الذاكرة المستخدمة ومن قبل من ، وكذلك قائمة القنوات المجانية [ 10 ] . يحتفظ نظام التشغيل بموقع ذاكرة عندما تطلبه عملية ما ، ويطلقه عند عدم استخدامه ، على سبيل المثال عندما تتوقف العملية [ 10 ] .

وستتبع وظائف التحكم في استخدام الذاكرة على وجه الخصوص استخدام هذا الجهاز ، أي موقع مجاني ، ويستخدم ، ومنه [ 2 ] . كما ستقرر هذه الوظائف أي برنامج يستقبل الذاكرة ، ومتى وكم هو متاح ، واستعادة الذاكرة التي استخدمها البرنامج بعد تنفيذه ، سواء توقف البرنامج طواعية أو بطريق الخطأ [ 2 ] .

يعتمد مقدار الذاكرة المستخدمة من قبل نظام الكمبيوتر بالكامل بشكل أساسي على كيفية قيام نظام التشغيل بإجراء الحجوزات [ 8 ] .

في أنظمة التشغيل المعاصرة ، يتم تنفيذ العديد من البرامج في نفس الوقت وفي نفس الوقت استخدام الذاكرة الرئيسية [ 6 ] . إذا كانت العملية تعدل - عن قصد أو عن قصد - موقع ذاكرة تستخدمه عملية أخرى ، فإنها تعرضه للخطر [ 6 ] . إذا قام بتغيير موقع يستخدمه نظام التشغيل فإنه يعرض نظام الكمبيوتر بأكمله للخطر [ 6 ] .

ولتجنب مثل هذا الحادث ، يحتفظ نظام التشغيل بمساحة عنوانلكل برنامج - وهو موقع ذاكرة يمكن فقط للبرنامج أن يتعامل معه[ 6 ] . يكشف نظام التشغيل عن أي محاولة للوصول إلى خارج مساحة العنوان ويتسبب في توقف البرنامج على الفور عن محاولة إجراء مثل هذه العمليات [ 6 ] ، من خلال خطأ حماية عام.

الذاكرة الظاهرية

تهدف الآلية المسماة الذاكرة الظاهرية إلى محاكاة وجود أو عدم وجود ذاكرة مركزية عن طريق التلاعب بوحدة إدارة الذاكرة - مكون إلكتروني ( وحدة إدارة الذاكرة الإنجليزية MMU المختصرة ). إنها آلية شائعة في أنظمة التشغيل المعاصرة.

تسمح لك الذاكرة الظاهرية بتشغيل المزيد من البرامج في نفس الوقت الذي تستطيع الذاكرة الرئيسية الاحتفاظ به. نظرًا لأن كل برنامج لا يحتاج إلى جميع المعلومات التي يعالجها ليتم وضعها في الذاكرة الرئيسية [ N 1 ] ، يتم تخزين جزء من المعلومات في الذاكرة الجماعية (عادة في ملف أو قسم من القرص الصلب ) عادة أكبر ولكن أبطأ ويتم نقلها إلى الذاكرة الرئيسية عندما يحتاج البرنامج إليها [ T 1 ] .

تحتوي البرامج على مسافات ذاكرة ظاهرية مستمرة (أو أكثر) للعمل بها. تسمى عناوين البيانات الظاهرية طالما أن المعلومات الموجهة ليست بالضرورة في الذاكرة المركزية أو في العنوان المحدد. عندما يحاول البرنامج قراءة أو كتابة جزء من البيانات في ذاكرته الظاهرية ، تبحث وحدة إدارة الذاكرة عن العنوان الفعلي المقابل للعنوان الظاهري المطلوب بفضل جدول المراسلات. إذا كان الموقع غير موجود في الذاكرة المركزية (وهذا ما يسمى خطأ الصفحة ) ، فمن الواضح أنه لن يكون هناك عنوان مادي مطابق. النظام) محتويات موقع ذاكرة مركزي معين مع المحتوى المطلوب ، والذي هو في الذاكرة الجماعية [ N 2 ] ، [ T 2 ] . يتم تنفيذ هذه العملية تلقائيًا بدون معرفة البرامج.

و ذكريات النقابي ، جزءا لا يتجزأ من وحدة إدارة الذاكرة، وتسريع حساب عناوين [ T 3 ] . تستخدم أنظمة التشغيل عادة ذكريات ربطتين: واحدة لنمط kernel وواحدة لوضع المستخدم . يتم ترتيبذاكرة وضع kernel للسماح للمعالج باستخدام كافة الذاكرة الأساسية المتوفرة - عند تشغيل برامج kernel لنظام التشغيل. في حين يتم ترتيب وضع المستخدم لحماية النواة (التي هي غير مرئية للبرنامج المعني) - عند تشغيل البرامج من النواة. وهذا ما يسمى الحماية ، وهذه الآليات هي السمات الرئيسية للوضع المحمي .

يحتوي كل برنامج على جدول البحث الخاص به ، والذي يسمح لهم بأن يكونوا معزولين عن بعضهم البعض. أثناء تبديل السياق ، سيضع نظام التشغيل جدول البرنامج الحالي في الذاكرة النقابية [ T 4 ] .ينشئ نظام التشغيل أيضًا جداول جديدة للبرامج التي تبدأ وتقرر مواقع الذاكرة الظاهرية التي ستظهر أو لن تكون موجودة في الذاكرة الرئيسية [ T 5 ] .

الأجهزة الطرفية

الأجهزة الطرفية هي جميع أجهزة الكمبيوتر التي تسمح للمعالج بالاتصال بالعالم الخارجي: لوحة المفاتيح ، الطابعة ، بطاقة الشبكة ، الذاكرة ، القرص الصلب [ 6 ] . على وجه الخصوص ، فإنها تسمح بتلقي المعلومات ، وإرسال المعلومات ، وكذلك لتخزين المعلومات - جمعها لغرض إعادة إرسالها لاحقًا [ 6 ] .

تتمثل إحدى مسؤوليات نظام التشغيل في تتبع حالة الاستخدام - مجانًا أو محجوزة - لكافة أجهزة نظام الكمبيوتر. عندما يتم طلب مادة مجانية من خلال عملية ، يتم حجزها لهذه العملية [ 9 ] .لاستخدام جهاز ، يستخدم نظام التشغيل وحدة تحكم وبرنامج تشغيل جهاز [ 9 ] .

- مراقب

و حدة تحكم هو عنصر الإلكترونية التي تضم ذاكرة العازلة، وتعالج نوع معين من الجهاز (القرص الثابت، وطابعة والذاكرة والقرص الشريط المغناطيسي ...) [ 9 ] . غالباً ما يتم دمج جهاز التحكم في الجهاز [ 6 ] . لا يتم استخدام جميع وحدات التحكم المختلفة المتوفرة في السوق بنفس الطريقة [ 6 ] .

- سائق (الإنجليزية سائق )

يتم تضمين تعليمات التعامل مع نطاق محدد من وحدات التحكم فيبرنامج تشغيل الكمبيوتر : وهو برنامج يستغل الإمكانيات التي توفرها وحدات التحكم [ 6 ] . تعد برامج تشغيل الكمبيوتر جزءًا من نظام التشغيل ، وتقدم خدمات متناسقة تستخدمها برامج نظام التشغيل الأخرى [ 6 ] .

- يتم التعامل مع وحدات التحكم السريع في برمجة I / O . في هذه السياسة ، يرسل المعالج طلبات التشغيل إلى وحدة التحكم ثم يتحقق بشكل متقطع من حالة وحدة التحكم للتحقق مما إذا كانت العملية المطلوبة مكتملة [ 6 ] .

- يتم التعامل مع وحدات التحكم أبطأ في المقاطعة I / O مدفوعة [ 6 ] . في هذه السياسة ، يقوم المعالج بتقديم طلب إلى وحدة التحكم ثم يستمر في تشغيل برنامج التطبيق. يرسل جهاز التحكم إشارة كهربائية عند اكتمال العملية. عند وصول هذه الإشارة ، يقاطع المعالج تنفيذ برنامج التطبيق وينفذ روتين خدمة مقاطعةمعين يتحقق من الحالة الجديدة لوحدة التحكم [ 6 ] .

لا يمكن مشاركة بعض الأجهزة ، ثم يتم تخصيص استخدامها لبرنامج واحد في كل مرة. قد تكون بعض الأجهزة الظاهرية ، أو قد يكون استخدامها غير مباشر. على سبيل المثال ، لا يتسبب استخدام الطابعة في الطباعة الفورية لأن المعلومات يتم تعليقها أولاً. تسمحتقنية التخزين المؤقت هذه بالاستخدام المشترك للجهاز الذي لا يمكن مشاركته [ 2 ] .

ملفات

الملف عبارة عن مجموعة من المعلومات التي تحمل اسمًا ، ويتم تسجيلها على وسائط مثل القرص الصلب أو شريط مغناطيسي أو قرص ضوئي [ 8 ] . كل وسيط له خصائصه الخاصة وتنظيمه الخاص[ 8 ] .

يعتني نظام التشغيل بإنشاء وتدمير الملفات والدلائل ، وحفظ مساحة الوسائط ونسخ محتويات الملفات من وإلى الذاكرة الرئيسية [ 8 ] .كما أنه يساعد برنامج التطبيق على البحث عن الملفات ومشاركة الملفات بين عدة مستخدمين وتعديل محتويات الملف وإنشاء أدلة (لتصنيف الملفات وتنظيمها) [ 9 ] . تعتمد سرعة نظام الكمبيوتر على سرعة التعامل مع الملفات [ 8 ] .

على وجه الخصوص ، يجعل نظام التشغيل من الممكن التعامل مع الخصائص: خصائص الملف مثل اسمه وتاريخ الإنشاء ونوع المحتوى وحجمه وموقعه [ 9 ] . كما يسمح لك بالتعامل مع الأذونات: الأذونات التي تشير إلى ما إذا كان المستخدم يستطيع قراءة الملف أو كتابته أو تنفيذه [ 9 ] .

الذاكرة القابلة للإزالة مثل CD أو DVD وتخطيط موحد التي المواصفات هي الجمهور، والتي تتيح لهم التعرف على جميع أنظمة التشغيل (انظر ISO 9660 و UDF وكذلك الهجين ISO / UDF ).

عندما يتم توزيع نظام الملفات ، ويتم تخزين الملفات على أجهزة كمبيوتر مختلفة على شبكة الكمبيوتر ، يرسل نظام التشغيل طلبًا إلى الكمبيوتر الذي يقوم بتخزين الملف لكل عملية يتم تنفيذها (انظر NFS أو CIFS ) .

في نظام تشغيل متعدد المستخدمين ، تقوم البرامج التي تعالج نظام الملفات بإجراء عمليات تحقق للتحقق من عدم التلاعب بأي ملفات بواسطة شخص غير مصرح به. هذا النوع من نظام التشغيل سوف يرفض أي تلاعب غير مصرح به.

شبكة

في شبكة الكمبيوتر ، يتصل جهازان متصلان بمجرد إجراء الاتصالات على كلا الجانبين وفقًا لبروتوكولات الشبكة نفسها . ووفقًا لنموذج OSI ، يتم توزيع البروتوكولات المختلفة الموجودة على سبعة مستويات ، حيث يمكن دمج بروتوكول مستوى معين مع أي بروتوكول للمستويات الموضحة أعلى وأسفل (انظر التغليف ).

نظام تشغيل يحتوي عادة العديد من البرامج اللازمة لتبادل المعلومات في بروتوكولات مختلف المستويات 1 إلى 4. على الرغم من أن مستويات 5-7 معتمدة من قبل تطبيق البرمجيات و الوسيطة.

لتبادل المعلومات وفقًا لبروتوكولات المستوى 1 و 2 ، يطلب نظام التشغيل تشغيل أجهزة الكمبيوتر عن طريق برنامج تشغيل الكمبيوتر ، والذي يمكن أن يكون جزءًا لا يتجزأ من النظام. العملية أو المقدمة من الشركة المصنعة للمعدات.

عند إرسال معلومات عبر الشبكة ، يقوم برنامج التطبيق بإنشاء معلومات وتنسيقها وفقًا لبروتوكولات المستويات من 7 إلى 5 ، ثم يقوم بنقلها إلى نظام التشغيل. تقسم برامج نظام التشغيل المختلفة هذه المعلومات إلى إطارات ، ثم تقوم بتهيئة الإطارات وإرسالها وفقًا للبروتوكولات من المستويات 4 إلى 1.

عند تلقي الإطارات من الشبكة ، ستحاول البرامج المختلفة لنظام التشغيل فك تشفيرها وفقًا لبروتوكولات مختلفة من المستويات 1 إلى 4 ، ثم تحويل تسلسل الإطارات إلى تيار مستمر ، والذي سيتم إرساله إلى مستلم برنامج التطبيق . سيقوم البرنامج بعد ذلك بفك شفرة الدفق وفقاً للبروتوكولات من المستوى 5 إلى 7. يقوم برنامج التطبيق أولاً بعمل اتصال ، أي رابط منطقي يتم من خلاله ربطه بمجموعة دفق معينة.

يعتمد الاختيار الدقيق للبروتوكولات المستخدمة على الكمبيوتر المعني وروابط الشبكة التي سيتم استخدامها. يمكن أن تؤثر معلماتالتكوين المختلفة على اختيار البروتوكولات. تسمح على سبيل المثال لمنع استخدام البروتوكولات المحظورة على الشبكة المعنية.

التحكم في الوصول

تسمح أنظمة التشغيل المعاصرة لمستخدمين متعددين باستخدام الكمبيوتر في نفس الوقت [ 8 ] . يتضمن نظام التشغيل آليات للتحكم في استخدام الموارد من قبل المستخدمين والعمليات والبرامج [ 8 ] .هذه الآليات تجعل من الممكن التصديق على هوية البرنامج أو المستخدم والسماح له بالوصول إلى مورد في تطبيق لوائح السلامة [ 8 ] .

تستخدم آليات أمان نظام التشغيل لحماية نظام الكمبيوتر من الداخل والخارج: آليات الأمان الداخلية تحمي عمليات بعضها البعض وتضمن موثوقية نظام الكمبيوتر [ 9 ] . تحمي آليات الأمان الخارجية البيانات والبرامج المخزنة على الكمبيوتر من أخطاء الوصول والتلاعب غير المصرح بها [ 9 ] . يمنع نظام التشغيل القراءة غير المصرح بها والتزوير وحذف البيانات والاستخدام غير المصرح به للأجهزة الطرفية [ 9 ] .

يتم تنفيذ العديد من البرامج في نفس الوقت وفي نفس الوقت استخدام الذاكرة الرئيسية [ 6 ] . إذا كانت العملية تعدل - عن قصد أو عن قصد - موقع ذاكرة تستخدمه عملية أخرى ، فإنها تعرضه للخطر [ 6 ] . إذا قام بتغيير موقع يستخدمه نظام التشغيل فإنه يعرض نظام الكمبيوتر بأكمله للخطر [ 6 ] .

ولتجنب مثل هذا الحادث ، يحتفظ نظام التشغيل بمساحة عنوانلكل برنامج - وهو موقع ذاكرة يمكن فقط للبرنامج أن يتعامل معه[ 6 ] . يكشف نظام التشغيل عن أي محاولة وصول خارج مساحة العنوان ويتسبب في توقف البرنامج على الفور عن محاولة إجراء مثل هذه العمليات [ 6 ] .

كما يرفض نظام التشغيل إيقاف تشغيل البرامج المركزية مثل برامجالخوادم أو برامج نظام التشغيل من قبل أي مستخدم لم يسبق منحهامتياز تنفيذ هذه العملية - وفقًا للوائح المقدمة من قبل مسؤول الأمن.

عندما يطلب برنامج مستقل ( روبوت كمبيوتر ) عمليات من نظام التشغيل ، يجب أن يكشف البرنامج أولاً عن هويته كمنتج ، ثم يقوم نظام التشغيل ، على أساس هذه الهوية ، بإجراء نفس عمليات التحقق الخاصة بنظام التشغيل المحدد. شخص طبيعي.

كما أن آليات التحكم في الوصول لها تأثير مكافحة البرامج الضارة - فهي غالبًا ما تقوم بعمليات قد تعطل استخدام الكمبيوتر.

واجهة المستخدم

ﺗﺘﻠﻘﻰ ﻣﺠﻤﻮﻋﺔ ﻣﻦ ﺑﺮاﻣﺞ ﻧﻈﺎم اﻟﺘﺸﻐﻴﻞ اﻟﻤﻌﻠﻮﻣﺎت اﻟﺘﻲ ﻳﺮﺳﻠﻬﺎﺑﺮﻧﺎﻣﺞ اﻟﺘﻄﺒﻴﻖ ، وﺗﻀﻌﻬﺎ ﻋﻠﻰ ﺻﻮرة رﻗﻤﻴﺔ ﻳﺘﻢ إرﺳﺎﻟﻬﺎ إﻟﻰ اﻟﺠﻬﺎز ﻣﻦ ﺧﻼل ﺑﺮﻧﺎﻣﺞ ﺗﺸﻐﻴﻞ. بالإضافة إلى ذلك ، تستلم مجموعة أخرى من البرامج التلاعبات التي يقوم بها المستخدم عن طريق برامج التشغيل ثم تقوم بنقلها إلى البرامج المعنية. تعمل هاتان المجموعتان على إنشاء الواجهة بين الإنسان والآلة التي تسمح للمستخدم بالتفاعل مع الماكينة.

يمكن لنظام التشغيل التواصل مع مستخدم عبر كمبيوتر آخر أو جهاز طرفي (واجهة موزعة ). بعد ذلك يتم إرسال المعلومات التي يرسلها برنامج التطبيق إلى الكمبيوتر الآخر وفقًا لبروتوكول يتم توفيره لهذا الغرض ، بينما يقوم الكمبيوتر الآخر بإرسال التلاعبات التي يقوم بها المستخدم. انظر SSH ، RFB أو X نافذة النظام .

عندما تكون الواجهة في وضع النص ، تكون الصورة الرقمية عبارة عن شبكة بها حروف مطبوعة ، وتحتوي الشبكة عادة على 80 عمودًا و 35 سطرًا. تتم معالجة الواجهة بلوحة مفاتيح. هذا النوع من الواجهة ، الذي كان موجودًا منذ بدايات علوم الكمبيوتر [ N 3 ] ، تم استبداله حاليًا بواجهات رسومية.

واجهة رسومية

في واجهة المستخدم الرسومية (الإنجليزية واجهة المستخدم الرسومية يختصر GUI )، وتتكون الصورة الرقمية من خلال برنامج نظام التشغيل تراكب من النقاط والخطوط والصور التوضيحية والطباعة. يتم التعامل مع الواجهة عادةً بالماوس وفقًا لمبدأ WIMP( نظام Windows الإنجليزية والأيقونات والقوائم والقلم ). يتم إنشاء الصورة الرقمية باستخدام معالج الرسومات للكمبيوتر.

عند التعامل مع الماوس ، يقوم نظام التشغيل بتحريك عنصر الصورة الذي يمثل المؤشر ويقوم بإجراء العمليات الحسابية اللازمة لتحديد أي عنصر من الصورة أسفله مباشرةً. يمكن ربط كل عنصر من الصورة بالبرنامج. A القطعة هو برنامج تعادلات ويدفع عنصر الصورة الذي قد يكون ذلك من ظهور ضغط على زر ، و على ضوء المؤشر، مصعد، مربع نص، قائمة، إلخ يتم توفير مختلف الحاجيات مع نظام التشغيل.

يتم الآن تضمين برامج GUI (2011) في جميع أنظمة التشغيل المعاصرة. في نظام نوافذ X هو مجموعة من البرامج لواجهة المستخدم الرسومية المدرجة في جميع أنظمة التشغيل من عائلة يونكس . بالنسبة لنظام التشغيل Windows ، يكون المكافئ هو برنامج Explorer ، ويسمى أيضًا Windows Explorer (لا يجب الخلط بينه وبين Internet Explorer).

البرمجيات المساعدة

يتم استخدام برنامج تطبيق لمساعدة المستخدم في أحد الأنشطة.برنامج المساعدة هو برنامج تطبيق يسمح للمستخدم بإجراء عمليات معالجة أساسية مثل بدء تشغيل البرامج أو نسخ الملفات أو تغيير إعدادات التكوين . يتم توفير العديد من برامج المرافق مع أنظمة التشغيل.

A قذيفة هو البرنامج الذي يمكن تشغيل برامج أخرى من خلال كتابة اسم وتبع اختياريا من قبل مختلف المعلمات . يرافقه العديد من البرامج التي تسمح بمعالجة الملفات (نسخ وتغيير الاسم ...).يستخدم هذا النوع من البرامج لأداء التلاعب أو تنفيذ النصوص - تتابعات التلاعب المسجلة مسبقًا (انظر أمر الكمبيوتر ). يتم توفير هذا النوع من البرامج في كثير من الأحيان مع نظام التشغيل ، ولكن لا شيء يتطلب ذلك ، ويمكن استيراده بشكل جيد.

A بيئة سطح المكتب هو البرنامج الذي يتم عرض مكونات الكمبيوتر المختلفة (البرامج والملفات، والأقراص الصلبة)، والصور التوضيحية التي من الممكن تنفيذ إجراءات مختلفة. يسمح لك بتشغيل البرامج وتنفيذ عمليات مختلفة على الملفات (نسخ أو تغيير الاسم أو نقله أو حذفه).

تسمح بعض البرامج للمستخدم بتغيير إعدادات تكوين نظام التشغيل.أنها توفر قوائم متعددة الاختيار وإجراء فحوصات الصلاحية قبل تغيير الإعدادات.

برامج أخرى تستخدم ل تثبيت و البرمجيات ، وهذا هو القول، نسخ الملفات في المواقع المقدمة لهذا الغرض، وإجراء تغييرات التكوين الضرورية لجعل البرنامج التشغيلي. يمكن استخدام هذه البرامج أيضًا لعرض قائمة البرامج المثبتة حاليًا في الكمبيوتر.

عادة ما يتم تزويد نظام التشغيل متعدد المستخدمين ببرامج لمراقبة الاستخدام - من قبل الآخرين - للكمبيوتر - عرض سجلات النشاط - أو تعديل قوائم حقوق الوصول لـ السماح أو حظر ملف لبعض المستخدمين.